SSO: Single Sign-On (SSO) für deine Organisation einrichten

7 min

In diesem Artikel

- Schritt 1 | Die Einstellungen deines Identitätsanbieters (IdP) ermitteln

- Azure

- Okta

- Schritt 2 | Die SSO-Einstellungen deines Kontos öffnen

- Schritt 3 | Die Art der SSO-Anmeldung auswählen, die du zulassen möchtest

- Schritt 3 | Die Informationen deines Identitätsanbieters (IdP) in den SSO-Einstellungen hinzufügen

- Schritt 4 | Die Rückruf-URL für deinen Identitätsanbieter (IdP) kopieren

- Schritt 5 | Single Sign-On (SSO) aktivieren und als erforderlich festlegen

- Schritt 6 | Die Informationen deiner SSO-Anmeldeseite kopieren

- Schritt 7 | Die SSO-ID kopieren (SSO für Kunden)

- (Optional) Schritt 8 | Die erweiterten Einstellungen anpassen

Bevor du loslegst:

- Die SSO-Anmeldung ist nur mit der Wix Enterprise-Lösung von Wix Studio und Wix Channels verfügbar.

- Wix unterstützt derzeit nur das Open-ID-Connect-Protokoll. Das ist ein Standardprotokoll für SSO.

Single Sign-On (SSO) ist eine Authentifizierungsmethode, mit der sich Benutzer in einer Organisation mit ihren Anmeldedaten für das Unternehmensprofil in ihrem Konto bei Wix anmelden können.

Schritt 1 | Die Einstellungen deines Identitätsanbieters (IdP) ermitteln

Wichtig:

Richte die SSO-Konfiguration von Wix bei deinem Identitätsanbieter (IdP) so ein, dass der Administrator im Namen aller Benutzer um Zustimmung bitten kann.

Um die SSO-Anmeldung für deine Organisation einzurichten, benötigt Wix einige Informationen aus den Einstellungen deines Identitätsanbieters (IdP). Du benötigst die Client-ID, Client-Secret und die Konfigurations-URL.

Du kannst jeden Identitätsanbieter (IdP) verwenden, der das Open-ID-Connect-Protokoll unterstützt. Einige IdPs verwenden eine andere Terminologie für die Einstellungsinformationen, die Wix benötigt. Nachstehend findest du einige hilfreiche Informationen über die gängigsten Identitätsanbieter und die von ihnen verwendete Terminologie.

Azure

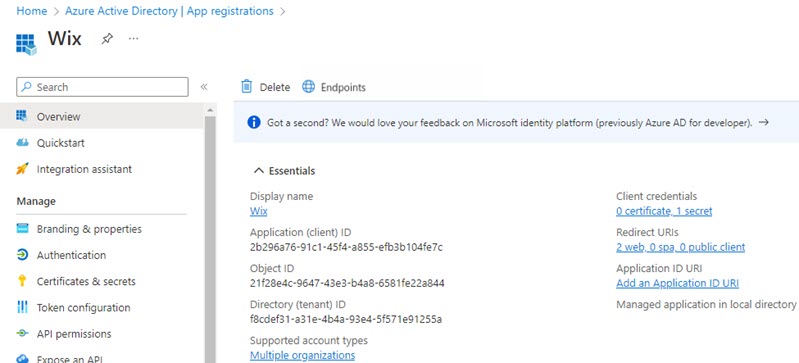

Die benötigten Informationen findest du auf der App-Registrierungsseite, die du für Wix in deinem Azure-Portal erstellt hast. Erfahre mehr über das Registrieren einer App

Du benötigst eine der folgenden Rollen in Azure, um diese Informationen anzuzeigen: Globaler Administrator, Cloudanwendungsadministrator, Anwendungsadministrator oder Anwendungsentwickler.

Bezeichnung bei Wix | Bezeichnung bei Azure | Wo? |

|---|---|---|

Client-ID | Application (client) ID (Anwendungs-/Client-ID) | Unter Essentials (Allgemeines) in dem Tab „Overview (Übersicht)“ |

Client-Secret | Client-Secret | Klicke im Tab „Overview (Übersicht)“ unter Client Credentials (Kundenanmeldeinformationen) auf den Link. |

Konfigurations-URL | OpenID Connect metadata document (Metadatendokument) | Wähle im Tab „Overview (Übersicht)“ die Option Endpoint |

Wichtig:

Du solltest dir die Anleitung von Microsoft zur Konfiguration von Open ID Connect durchlesen.

Okta

Die benötigten Informationen findest du auf der OIDC-App-Seite in deinem Okta-Konto. Mehr über die Verwaltung deiner OIDC-App erfahren (Artikel nur auf Englisch verfügbar)

Bezeichnung bei Wix | Okta-Name | Wo? |

|---|---|---|

Client-ID | Client-ID | Im Abschnitt Kundenanmeldeinformationen des Tabs „Allgemein“. |

Client-Secret | Client-Secret | Im Abschnitt Kundenanmeldeinformationen des Tabs „Allgemein“. |

Konfigurations-URL | Open ID Server Discovery Endpoint | Dies kannst du nicht in deinem Okta-Konto finden. Du musst diese URL selbst erstellen. Verwende das Format „https://${yourOktaOrg}/.well-known/openid-configuration“, „${yourOktaOrg}“ ist in dem Fall deine Okta-Domain. |

Wichtig:

Du solltest dir die Anleitung von Okta zur Konfiguration von Open ID Connect durchlesen.

Schritt 2 | Die SSO-Einstellungen deines Kontos öffnen

Als nächstes musst du in deiner Konto-Verwaltung zum Abschnitt SSO-Einstellungen gehen.

Um deine SSO-Einstellungen zu öffnen:

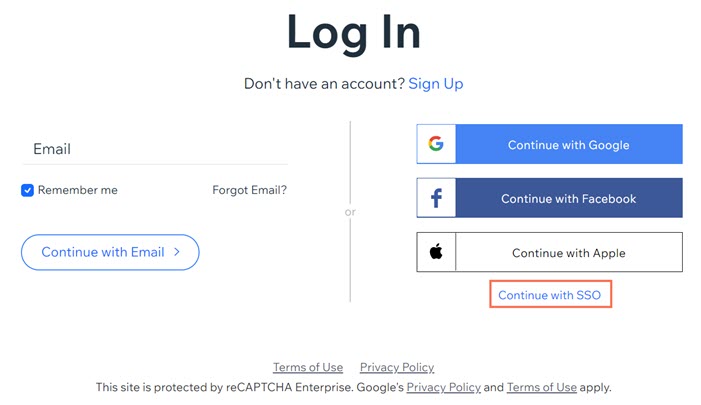

- Melde dich in deinem Konto von Wix an.

- Klicke auf Sicherheit.

- Klicke auf SSO- & SCIM-Einstellungen.

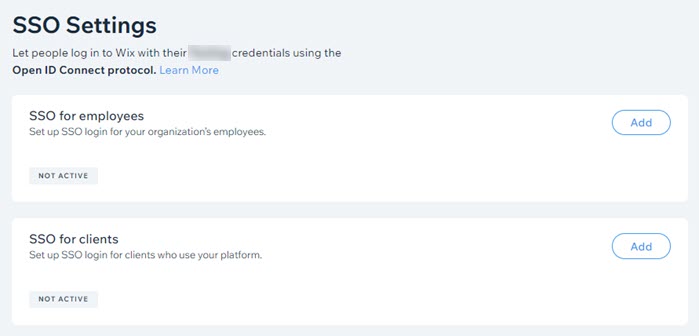

Schritt 3 | Die Art der SSO-Anmeldung auswählen, die du zulassen möchtest

Wix bietet zwei Arten von Single Sign-On (SSO) an: Single Sign-On (SSO) für Teammitglieder und Single Sign-On (SSO) für Kunden. Je nachdem, wie dein Konto für deine Organisation eingerichtet ist, werden eine oder beide dieser Optionen angezeigt. Du kannst die Art der SSO-Anmeldung, die du einrichten möchtest, in den SSO-Einstellungen in deiner Website-Verwaltung auswählen.

Klicke neben der SSO-Art, den du zulassen möchtest, auf Hinzufügen:

- Single Sign-On (SSO) für Teammitglieder: Ermögliche das Single Sign-On (SSO) für die Mitarbeiter deiner Organisation.

- Single Sign-On (SSO) für Kunden: Ermögliche Single Sign-On (SSO) für Kunden, die deine Plattform nutzen.

Tipp:

Dein Kontoinhaber und alle Kontoadministratoren (Miteigentümer) können auf deine SSO-Einstellungen zugreifen. Du kannst auch eine neue Rolle erstellen mit der Berechtigung zum Single Sign-On (SSO) verwalten, um anderen Nutzern in deiner Organisation Zugriff zu gewähren.

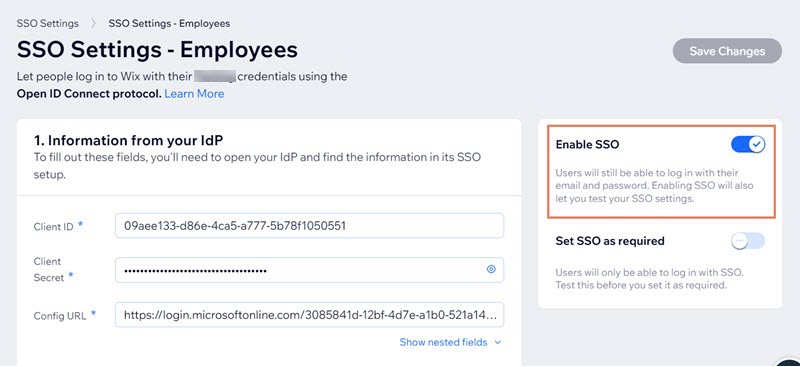

Schritt 3 | Die Informationen deines Identitätsanbieters (IdP) in den SSO-Einstellungen hinzufügen

Als nächstes musst du die Einstellungsinformationen deines Identitätsanbieters in den SSO-Einstellungen deines Kontos bei Wix hinzufügen. Dadurch kann dein Identitätsanbieter über das OpenID-Connect-Protokoll mit Wix kommunizieren.

Um deine IdP-Informationen hinzuzufügen:

- Gib die Client-ID deines IdP in das Feld Client-ID ein.

- Gib das von deinem IdP kopierte Client Secret in das Feld Client-Secret ein.

- Wähle die Konfigurations-URL, die du verwenden möchtest:

Einrichtung der Standard-Konfigurations-URL

Bekannte Konfiguration überschreiben

4. (Optional) Kopiere den Wert der Abmelde-URL aus dem Feld Abmelde-URL. Dies ist eine schreibgeschützte URL, die Wix basierend auf den Werten generiert, die du in den vorherigen Schritten angegeben und in dem Open-ID-Connect-Protokoll angegeben hast.

5. Klicke auf Änderungen speichern.

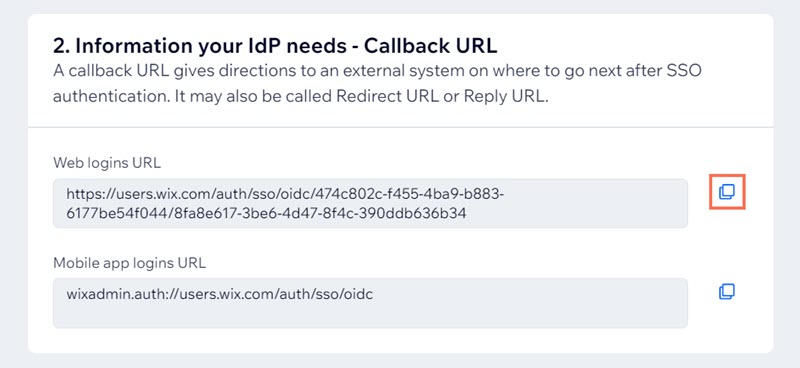

Schritt 4 | Die Rückruf-URL für deinen Identitätsanbieter (IdP) kopieren

Wenn sich ein Nutzer erfolgreich über einen SSO-Dienst authentifiziert, leitet der SSO-Dienst zu einer vordefinierten URL um. Diese URL wird als Rückruf-URL bezeichnet (manchmal auch Umleitungs-URL oder Antwort-URL genannt).

Wix generiert automatisch zwei Rückruf-URLs basierend auf den Informationen, die du in deinen SSO-Einstellungen im Abschnitt Informationen deines Identitätsanbieters (IdP) hinzugefügt hast.

Die beiden Rückruf-URLs sind:

- Web-Anmelde-URL: Für Nutzer, die sich mit einem Computer anmelden

- Anmelde-URL für Mobile-Apps: Für Nutzer, die sich mit einem Mobilgerät anmelden

Hinweis:

Es ist nicht möglich, diese URLs zu bearbeiten.

Die Rückruf-URLs basieren auf dem Identitätsprotokoll Open ID Connect. Du musst bei deinem Identitätsanbieter (IdP) eine Rückruf-URL angeben. Klicke auf das Symbol für Kopieren  neben der entsprechenden URL, um sie zu kopieren.

neben der entsprechenden URL, um sie zu kopieren.

neben der entsprechenden URL, um sie zu kopieren.

neben der entsprechenden URL, um sie zu kopieren.

Schritt 5 | Single Sign-On (SSO) aktivieren und als erforderlich festlegen

Nachdem du die Informationen deines Identitätsanbieters (IdP) hinzugefügt hast, kannst du das Single Sign-On (SSO) aktivieren, damit sich deine Nutzer mit SSO anmelden können. Du kannst auch festlegen, dass sich deine Nutzer per Single Sign-On (SSO) anmelden müssen, und alle anderen Methoden für die Anmeldung deaktivieren.

Um das Single Sign-On (SSO) zu aktivieren und als erforderlich festzulegen:

- Klicke auf den Schieberegler Single Sign-On (SSO) aktivieren, um die SSO zu aktivieren oder zu deaktivieren:

- Aktiviert: Deine Benutzer können sich über SSO oder andere Methoden wie E-Mail-Adresse und Passwort in ihrem Konto bei Wix anmelden.

- Deaktiviert: Deine Nutzer können sich nicht über SSO anmelden. Sie können sich weiterhin mit anderen Methoden anmelden.

- Klicke auf den Schieberegler Single Sign-On (SSO) als erforderlich festlegen, um auszuwählen, ob sich deine Benutzer per SSO anmelden müssen oder nicht.

- Aktiviert: Nutzer können sich nur per Single Sign-On (SSO) anmelden.Sie können sich nicht mit anderen Methoden wie E-Mail und Passwort anmelden. Kontoinhaber können sich weiterhin mit anderen Methoden anmelden.

- Deaktiviert: Nutzer können sich per Single Sign-On (SSO) oder mit anderen Methoden anmelden.

Wichtig:

Wix empfiehlt, deine SSO-Einstellungen manuell zu testen, bevor du SSO als erforderlich einstellst.

3. Klicke auf Änderungen speichern.

Schritt 6 | Die Informationen deiner SSO-Anmeldeseite kopieren

Wix generiert eine URL der Anmeldeseite, nachdem du die Daten deines Identitätsanbieters (IdP) zum Abschnitt Informationen deines Identitätsanbieters (IdP) hinzugefügt und gespeichert hast. Deine Nutzer können sich per Single Sign-On (SSO) unter Verwendung dieser Anmeldeseiten-URL anmelden. Du kannst damit auch die Einstellungen testen.

Wähle die URL der Anmeldeseite aus und kopiere sie, um sie mit deinen Nutzern zu teilen.

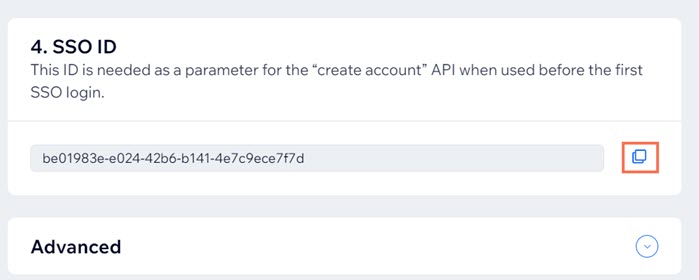

Schritt 7 | Die SSO-ID kopieren (SSO für Kunden)

Hinweis:

Dieser Schritt ist nur relevant, wenn du in Schritt 2 SSO für Kunden ausgewählt hast.

Wenn du SSO für deine Kunden einrichtest, generiert Wix eine SSO-ID, nachdem du die Daten deines Identitätsanbieters (IdP) zum Abschnitt Informationen deines Identitätsanbieters (IdP) hinzugefügt und gespeichert hast.

Diese SSO-ID ist nicht Teil des Open-ID-Connect-Protokolls. Wix verwendet diese ID als Kennung, wenn wir Konten für neue Benutzer erstellen, das Single Sign-On (SSO) für ihre erste Anmeldung verwenden.

Klicke neben der SSO-ID auf das Symbol für Kopieren  .

.

.

.

(Optional) Schritt 8 | Die erweiterten Einstellungen anpassen

Du kannst die erweiterten Einstellungen verwenden, um bestimmte Felder in den Einstellungen deines Identitätsanbieters (IdP) zu überschreiben. Dies ist nützlich, wenn die Standardfelder bei deinem Identitätsanbieters (IdP) nicht vom Open-ID-Connect-Protokoll definiert sind.

Um die Anpruchszuordnung zu überschreiben:

- Gib die Nutzer-ID, die du verwenden möchtest, in das Feld IdP-Nutzer-ID ein.

- Gib in das Feld E-Mail-Adresse die E-Mail-Adresse ein, die du verwenden wolltest.

- Gib einen Namen in das Feld Vorname ein.

- Gib einen Namen in das Feld Nachname ein.

- Gib in das Feld Profilbild eine URL für das Bild ein, das du für Profile verwenden möchtest.

- Aktiviere den Schieberegler JIT-Provisioning , wenn du ein neues Konto erstellen möchtest, wenn sich ein Benutzer zum ersten Mal anmeldet.

- Klicke auf Änderungen speichern.

Brauchst du Hilfe?

Weitere Informationen über Single Sign-On (SSO) findest du in unserem Artikel zur Fehlerbehebung und Fehlercodes.